在当今高度数字化的时代,网络安全已成为保障信息资产、维护业务连续性的核心要素。对于运行着庞大Windows生态系统的企业和个人而言,确保软件、文档乃至系统组件的真实性与完整性至关重要。本节将聚焦于网络安全服务中的一个关键基础技术——数字签名,并探讨其在Windows环境中如何通过“数字内容制作服务”来构建可信赖的数字世界。

一、数字签名:网络空间的“电子印章”

数字签名是一种基于公钥密码学(非对称加密)的技术,其作用类似于现实世界中的手写签名或实体印章,但具备更高的安全性和不可抵赖性。其核心目标是验证:

- 真实性:确认数据(如软件安装包、驱动程序、文档)确实来自其声称的发布者,而非被恶意篡改或伪造的“李鬼”。

- 完整性:确保数据在从发布者传递到接收者的过程中,未被任何第三方(如攻击者)修改、损坏或植入恶意代码。

在Windows生态中,数字签名广泛应用于:

- 驱动程序:未经微软认证签名的驱动程序可能导致系统不稳定或安全风险,Windows会对此发出明确警告。

- 应用程序(尤其是.exe, .msi安装包):用户下载软件时,系统会检查其签名。来自未知或无效发布者的软件会触发SmartScreen筛选器等安全警告。

- ActiveX控件、PowerShell脚本等:执行策略通常会依据签名来决定是否允许运行。

- Windows更新和系统文件:确保补丁和核心文件的来源是可信的微软官方。

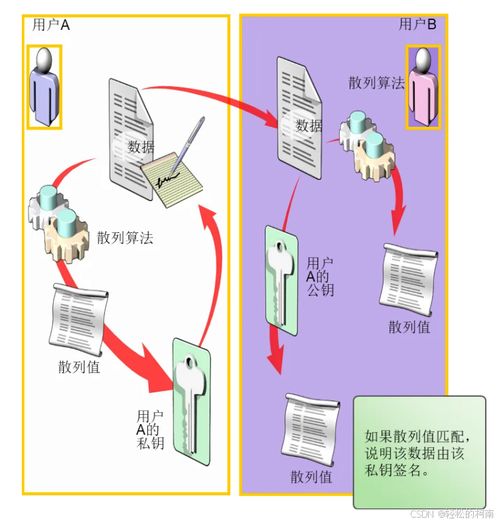

二、数字签名的技术原理简述

数字签名的生成与验证过程主要依赖于一对密钥:私钥和公钥。

- 生成签名:发布者使用散列函数(如SHA-256)对原始数据生成唯一的“数字指纹”(摘要),然后用自己的私钥对这个指纹进行加密。加密后的结果就是附加在原始数据上的“数字签名”。私钥必须被发布者严格保密。

- 验证签名:接收者(如用户的Windows系统)获取到带有签名的数据后,首先使用相同的散列函数计算出数据的指纹。接着,它使用发布者对外公开的公钥去解密附带的签名,得到发布者声称的原始指纹。对比这两个指纹。如果完全一致,则证明数据在传输过程中未被篡改,且确实来自持有对应私钥的发布者。

三、Windows环境中的数字内容制作服务

“数字内容制作服务”在这里可以理解为创建、管理和应用数字签名的全套流程、工具与服务。对于Windows平台的开发者、IT管理员和企业来说,这包括以下几个关键环节:

- 获取数字证书:

- 证书颁发机构(CA):要从受信任的根CA(如DigiCert, Sectigo,或企业内部的私有CA)购买或申请代码签名证书。这是建立信任链的基础。微软维护着一个受信任的根证书颁发机构列表。

- 证书类型:包括标准代码签名证书、EV(扩展验证)代码签名证书(要求更严格的身份验证,能立即获得微软SmartScreen的信任)等。

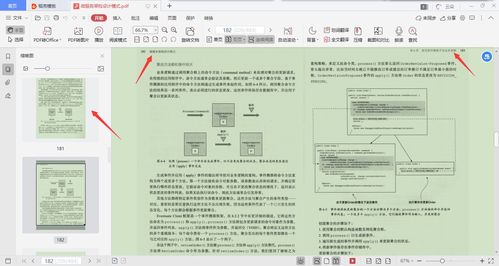

- 签名工具与实践:

- SignTool.exe:微软Windows SDK和WDK中提供的命令行工具,是进行数字签名的主要工具。基本命令如:

signtool sign /f MyCertificate.pfx /p password MyApp.exe

- PowerShell cmdlets:如

Set-AuthenticodeSignature可用于签名PowerShell脚本。

- Visual Studio集成:在项目属性中可直接配置生成后事件进行自动签名。

- 签名时间戳:在签名时添加可靠的时间戳服务地址,即使证书在未来过期,签名在签名时点仍然是有效的。命令如添加

/tr http://timestamp.digicert.com /td sha256。

- 验证与信任管理:

- 用户端:Windows系统自动通过证书链验证签名。用户可以在文件的“属性”->“数字签名”选项卡中查看详情。

- 管理员端:可以使用

Get-AuthenticodeSignaturePowerShell cmdlet验证脚本签名,或使用组策略部署受信任的发布者证书和根证书。

- 驱动程序的特殊流程:

- 需要通过微软的Windows硬件开发者中心仪表板提交驱动进行签名(包括WHQL/HLK测试和微软认证签名),以获得最广泛的系统兼容性和用户信任。

四、安全实践与挑战

- 私钥保护:私钥是信任的根源。必须使用硬件安全模块(HSM)或安全的密钥存储提供程序进行保护,防止泄露。

- 证书生命周期管理:关注证书的有效期,及时续订,避免签名因证书过期而失效。

- 应对签名滥用:即使有合法签名的软件也可能被恶意利用(例如,供应链攻击)。因此,数字签名是重要的安全层,但并非唯一防线,需与防病毒、行为分析等其他安全措施结合。

###

在Windows网络安全服务体系里,数字签名绝非一个可选项,而是构建从操作系统底层到上层应用可信生态的强制性基础。通过规范地利用“数字内容制作服务”——即从获取可信证书、使用正确工具签名、到部署验证策略的完整流程——组织和个人能显著提升其软件分发和内容传输的安全性,有效抵御篡改、伪装和中间人攻击,从而在复杂的网络空间中奠定坚实的信任基石。